Aprendiendo sobre Ciberseguridad con Mar Cabra, periodista de datos e investigación y premio Pulizter (resumen de su taller)

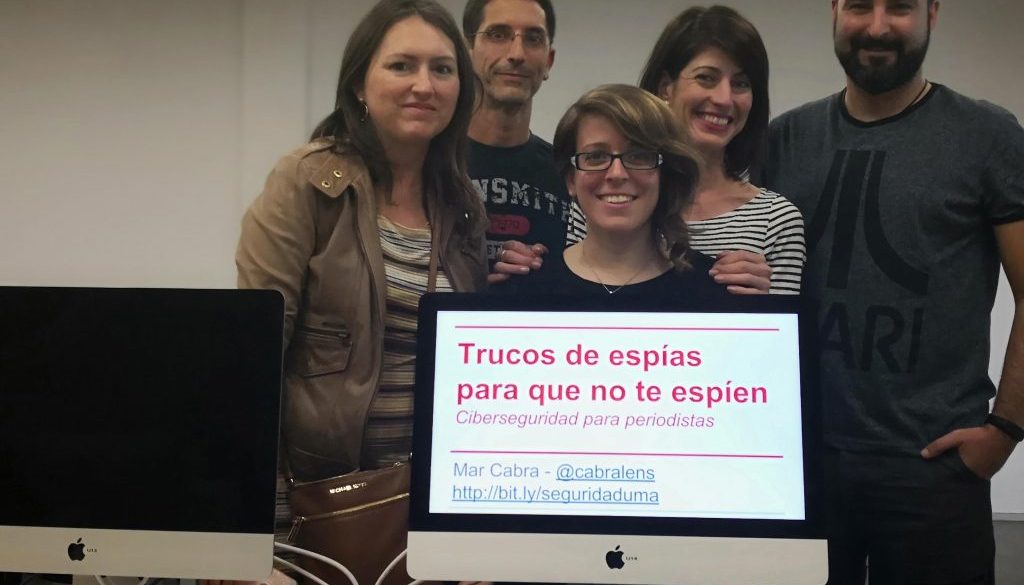

El pasado 26 de abril tuvimos la suerte de recibir en la Facultad de Ciencias de la Comunicación de la Universidad de Málaga, como actividad enmarcada en el 25 aniversario del Departamento de Periodismo, a Mar Cabra, periodista especializada en investigación y periodista de datos que recibió un Premio Pulizter por los Papeles de Panamá. Poco antes, en 2016,ya nos había visitado para el Congreso de Periodismo de Datos de la UMA y fue también ponente de uno de nuestros Databeers Málaga. En esta ocasión, tras dar una conferencia por la mañana bajo el título «Filtraciones 2.0. Una nueva era para el periodismo de investigación», durante la tarde impartió un taller, dirigido a alumnos de grado y posgrado de Periodismo y entre los que estaban mis estudiantes de Estrategias de Comunicación y Análisis Prospectivo, sobre Ciberseguridad, bajo el eslogan de «Trucos de espías para que no te espíen», en el que compartió numerosas claves y herramientas útiles, fruto de su propia experiencia profesional.

Me parecen contenidos fundamentales, y de enorme utilidad para cualquier usuario, sea o no profesional de la información, así que comparto algunas de las cuestiones abordadas en las dos horas que duró el taller.

Qué instructivo y divertido el taller de ciberseguridad de @cabralens en #periodismouma. Aparte de Pulitzer, eres una pedazo de profe!! Gracias mil pic.twitter.com/Do9fn6AIPQ

— María Sánchez González (@cibermarikiya) 26 de abril de 2018

Tips sobre ciberseguridad

- «Lo primero al empezar una investigación es hacer un análisis de riesgos» (a quién afecta, qué pasa si pierdo la información, si van a intentar conseguirla…).

- «Para seguridad, mejor open source que el software propietario»

- «El rival más débil somos nosotros». Ni siquiera los riesgos están siempre asociados a la password, muchos errores son humanos, da igual que apliquemos medidas tecnológicas de seguridad. Y en este sentido «la ingeniería social es la mejor manera de sacar información » (nos referimos a conservaciones donde alguien nos pregunta «cómo se llama tu perro», «cuándo naciste»…).

- «Las passphrases (contraseñas que conforman una frase) son mejores que las passwords tradicionales».

- Lo importante no son tanto las herramientas (cambiantes): nos tenemos que preguntar quién guarda los datos.

- Es fundamental activar siempre la verificación en dos pasos (en Gmail, en redes sociales…).

- Las llaves físicas, como Yubikey, están siendo tendencia.

- Otra buena práctica, usar aplicaciones y herramientas encriptadas de extremo a extremo (ej. Signal, de código abierto, para mensajería instantánea).

- Cuidado porque incluso en las aplicaciones de mensajería instantánea por móvil escriptadas de extremo a extremo, estarán visibles los metadatos (en el caso de Whatsapp por ejemplo se comparten con Facebook: de qué teléfono a qué teléfono se envía la información, con cuánta frecuencia…).

- El PGP (Pretty Good Privacity), que tampoco oculta metadatos cuando lo usamos para enviar emails encriptados, se compone de dos partes, una llave privada y otra llave pública. Se trata de generarme una llave, guardarme la privada y publicar la pública, en un servidor, en mi perfil de Twitter o donde los interesados en comunicarse conmigo puedan verla.

- Las normas de higiene de claves dicen que es importante poner fecha de caducidad a éstas.

- Hay apps y programas que permiten crear carpetas para guardar de forma secreta información en nuestros equipos (ej. lo que en apariencia es un archivo de vídeo o de imagen contendría en realidad archivos confidenciales, que sólo podría abrir con un programa adecuado).

- Cuidado con el Phising (de nuevo, el mayor peligro son los errores humanos): nunca descargar archivos adjuntos de emails sospechosos, ni pulsar sobre enlaces de éstos…

***

Herramientas útiles:

- Google Authenticator.

- HaveIbeenpwned.com (para comprobar si nuestras claves han sido pirateadas).

- Keepass, Lastpass… (gestores de claves).

- Signal (chateo seguro por móvil).

- Protonmail, Tutanota… (sistemas de encriptado garantizado).

- GnuPG, GpG4win o Mailvelope (gestores de claves o de llaves). Recomendado este último, plugin sobre nuestro navegador, para usar con Gmail y poder enviar emails encriptados.

- Veracryp (hacer carpetas con archivos ocultos en equipos).

- Virus Total